Azure Firewallで使用できる機能を調査してまとめました。

まとめましたが、内容について責任は負いかねますことご了承ください。

機能以外のことがらについては以下をご覧ください

共通で利用できる機能

まずは、全SKU共通で利用できる機能について説明してみます。

ルール

まずは、一番よく使うであろうルールについて説明します。この機能はつまり通信のフィルタリング規則を作成することができる機能です。

- DNAT規則

- ネットワーク規則

- アプリケーション規則

それぞれの規則は特徴があり、対応しているレイヤや通信方法などによって使い分ける必要があります。各機能ごとのと通信方向は以下になります。

| レイヤ | 通信方向 | |

| DNAT規則 | L3,L4 | インバウンド |

| ネットワーク規則 | L3,L4 | インバウンド,アウトバウンド |

| アプリケーション規則 | L7 | アウトバウンド |

各機能について掘り下げて説明します。

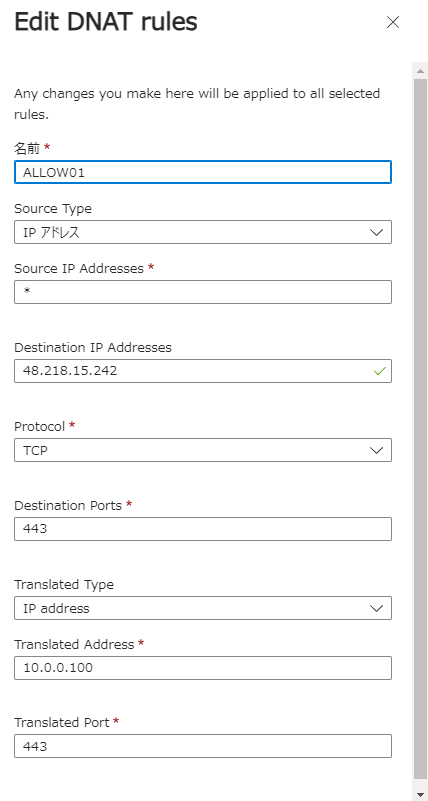

- DNAT規則

DNAT規則は名前の通り、Azure Firewallを通過する通信に対して宛先NATができるルールです。

表に記載しているようにIPやポートレベルの指定のみ可能のため、サービスタグやFQDNの利用は不可です。

以下の画像のように、例えばAzure Firewall宛ての通信をプライベート環境のサーバにルーティングするような用途として利用できます。

インターネットからのインバウンド通信をAzure Firewallで制御したいとなった際には、DNAT規則しか選択肢がありません。

規則の優先度がDNAT規則の方が高く、例えネットワーク規則でインバウンドの通信を構成していてもDNAT規則で許可していないと、まずDNAT規則で通信がブロックされてしまうためです。

DNAT規則を作成すると、ネットワーク規則でも許可されるように構成されます。

※実際には、ルール上は見えませんが暗黙的に許可されるようにネットワーク規則が作られるようです。

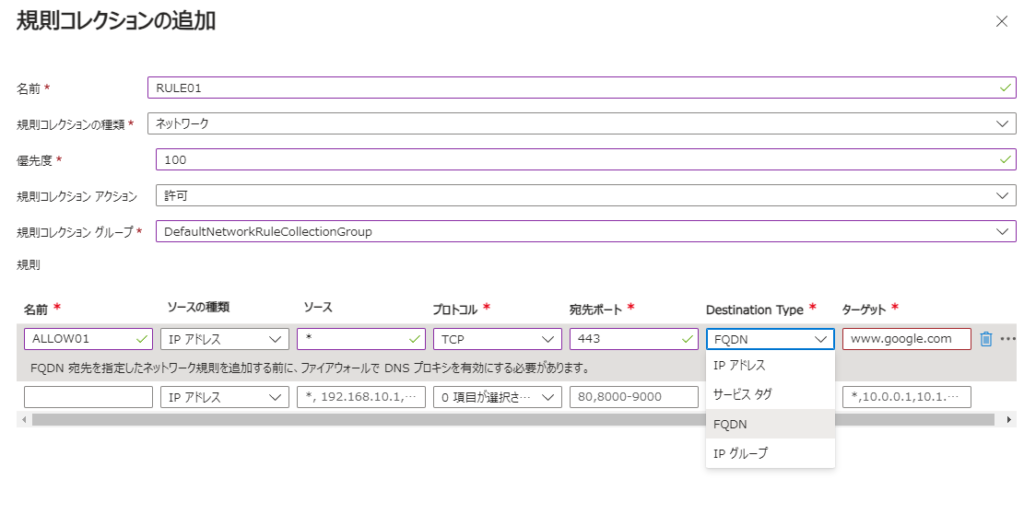

- ネットワーク規則

ネットワーク規則は、インバウンドとアウトバウンドの両方で利用することができ、

宛先にIPアドレスやポート番号の他に、サービスタグやBasic以外であればFQDNも利用することができます。

※BasicではFQDNを扱うことはできません。

インバウンドの通信については、プライベート内やWAN内でのアクセス制御に主に用いられると思われます。

DNAT規則の欄でも説明しましたが、インターネットからの直接の通信制御には利用できないためです。

アウトバウンドの通信については、プライベート内やインターネット向けに対しても利用できます。

インターネット向けというとアプリケーション規則と重複する部分がありますが、違いがあるのでアプリケーション規則の欄で説明します。

以下の画像がネットワーク規則(Basic)になりますが、柔軟性はそれなりに高いです。

- アプリケーション規則

アプリケーション規則は、アウトバウンドのみに利用することができるL7のフィルタリング機能です。

アプリケーション規則では、L7を利用できる代わりに利用できるポートが「HTTP」「HTTPS」「Azure SQL」のみとなっています。

ネットワーク規則と違うのはまさにそこで、ネットワーク規則はポートの制限がないため上記以外のポートも制御できます。

どちらの規則を利用したらよいか迷った場合は、ポートが「HTTP」「HTTPS」「Azure SQL」の場合は「アプリケーション規則」、それ以外は「ネットワーク規則」と覚えておけばよいかと思います。

以下の画像がアプリケーション規則の設定画面になります。

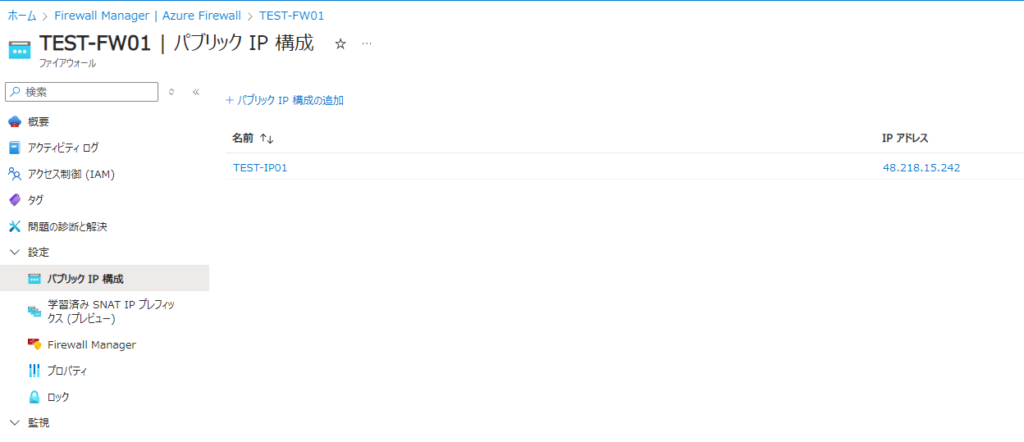

パブリックIP構成

パブリックIP構成はAzure Firewallが利用するグローバルIPアドレスを管理する設定項目です。

パブリックIPアドレスは複数構成することができます。

アウトバウンドの通信をAzure Firewall経由になるように構成するとき、送信元IPアドレスはパブリックIPアドレスになってAzure Firewallを通過します。

パブリックIPアドレスを複数構成している場合は、送信元にはランダムなパブリックIPアドレスが使用されます。

脅威インテリジェンス

既知の悪意のあるIPやドメインからの通信に対して、警告したりブロックしたりすることができます。

※Basicでは、警告のみ行うことができ通信の拒否は行うことはできません。

この機能はインバウンド時に利用するものであり、アウトバウンド時に利用するものではありません。

また、既知のIPアドレスというのはグローバルアドレスのため、インバウンドの送信元はグローバルIPアドレスの時にしか利用することはできません。

AzureFirewallをプライベート領域内で利用しようとする場合は、本機能は活用できないことになります。

似た機能にApplication Gateway等のWAFがありますが、APGWを導入せずにAzure Firewallのみを導入する場合はこの機能は使ってみてもよいかもしれませんね。

コメント